Configuration de NetSuite OAuth 2.0 : Identifiants client et code d'autorisation

Résumé analytique

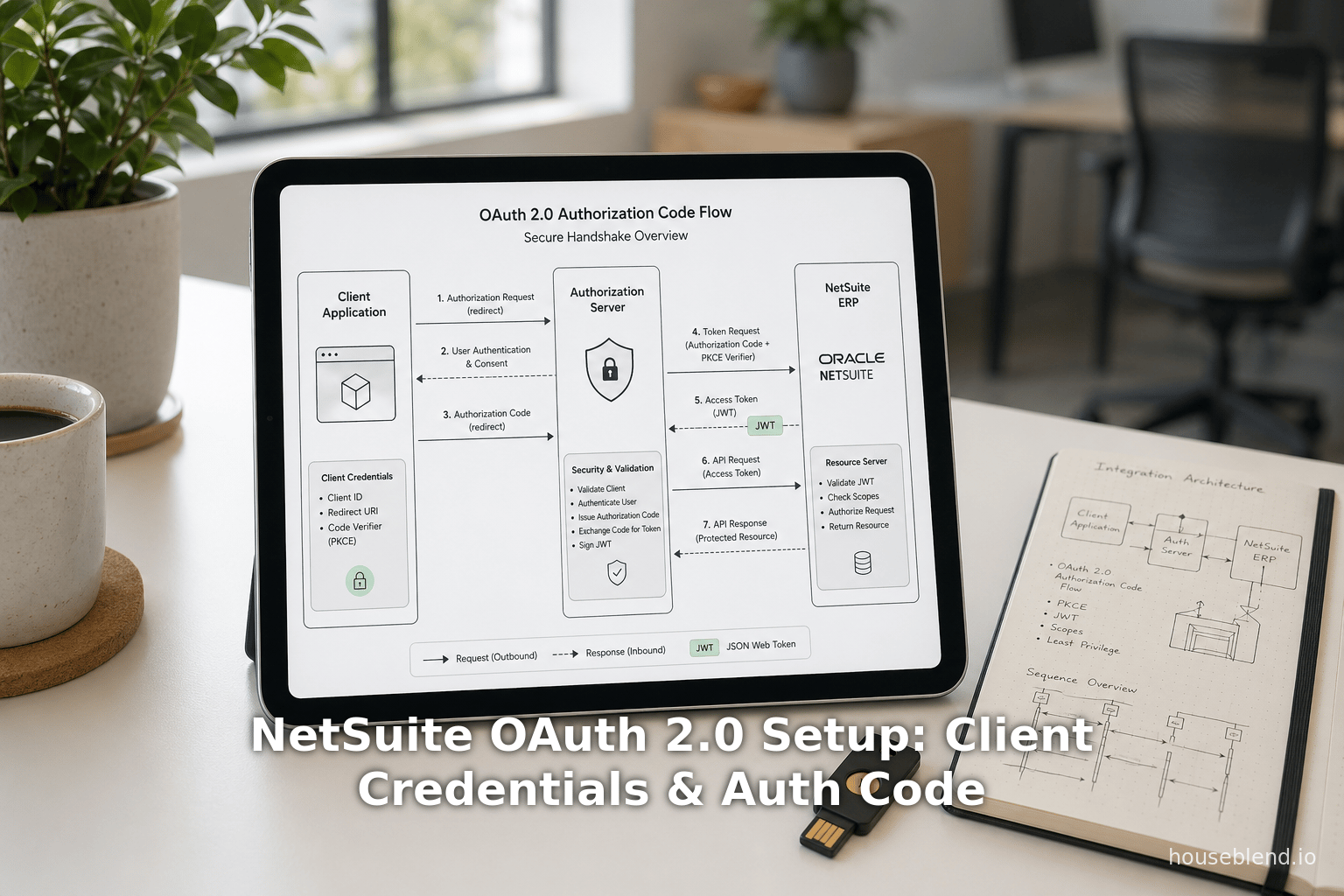

Ce rapport fournit un guide complet et approfondi sur la configuration et l'utilisation d'OAuth 2.0 dans NetSuite, en se concentrant sur les flux Authorization Code Grant (code d'autorisation) et Client Credentials (identifiants client, machine-à-machine), ainsi que sur la gestion du renouvellement des jetons. Nous abordons le contexte historique, les procédures de configuration, les considérations de sécurité et des exemples concrets. L'adoption d'OAuth 2.0 par NetSuite reflète une tendance plus large de l'industrie vers la sécurité des API basée sur les jetons : aujourd'hui, environ 65 à 70 % des API d'entreprise utilisent OAuth ou JWT [1]. Malgré cela, les incidents de sécurité restent fréquents (un rapport indique que 99 % des organisations ont subi une violation d'API en un an, et que 95 % des attaques ont exploité des jetons valides [2]). Une mise en œuvre appropriée d'OAuth 2.0 dans NetSuite – avec des jetons à courte durée de vie, la rotation des certificats et le principe du moindre privilège – est donc cruciale.

Dans NetSuite, deux méthodes OAuth 2.0 sont prises en charge : l'Authorization Code Grant, pour l'accès délégué par l'utilisateur, et le Client Credentials Grant, pour l'accès serveur-à-serveur sans intervention de l'utilisateur. Chaque flux possède ses propres modèles de configuration et d'utilisation (résumés dans le Tableau 1 ci-dessous). Nous fournissons des instructions étape par étape pour activer OAuth 2.0 dans NetSuite (y compris l'activation des fonctionnalités SuiteCloud, la création de rôles et les enregistrements d'intégration) et nous expliquons comment obtenir et utiliser les jetons. Nous incluons des exemples détaillés et des extraits de code pour obtenir des codes d'autorisation, les échanger contre des jetons, appeler le point de terminaison de jeton avec un JWT signé et renouveler les jetons. Tout au long du document, nous citons la documentation officielle de NetSuite et des sources expertes.

Les conclusions clés incluent : les jetons OAuth de NetSuite sont des JSON Web Tokens signés avec PS256 et incluent des champs tels que kid (ID de clé) et scope [3] [4]. Les jetons d'accès durent 60 minutes, après quoi un jeton de rafraîchissement (dans le flux de code) ou une nouvelle demande de jeton est nécessaire [5] [6]. Pour le flux d'identifiants client, aucun jeton de rafraîchissement n'est émis – l'application doit répéter la demande d'octroi pour obtenir un nouveau jeton après expiration [5] [7]. NetSuite permet de combiner les flux – par exemple, utiliser une connexion utilisateur OAuth 2.0 pour télécharger automatiquement un certificat pour une connexion machine-à-machine à long terme [8] [9].

Nous concluons avec des recommandations de sécurité et des orientations futures. NetSuite abandonne progressivement les anciennes méthodes (notamment OAuth 1.0/Token-Based Authentication, obsolète en 2025 [10]) au profit d'OAuth 2.0, s'alignant sur les meilleures pratiques de sécurité des API. Les tendances actuelles – telles que l'authentification multifacteur/sans mot de passe et la rotation automatisée des certificats – continueront de façonner le paysage [11] [8]. Les conseils détaillés et les données de ce rapport aideront les architectes et les développeurs à concevoir des intégrations NetSuite sécurisées et fiables utilisant OAuth 2.0.

Introduction et contexte

NetSuite, une plateforme ERP cloud appartenant à Oracle utilisée par des milliers d'organisations, fournit des API (SuiteTalk, SuiteScript RESTlets, SuiteAnalytics Connect, etc.) pour l'intégration de données. Historiquement, les intégrations NetSuite utilisaient l'authentification de base (transmission d'un nom d'utilisateur/mot de passe) ou son mécanisme propriétaire Token-Based Authentication (TBA, un mécanisme de type OAuth 1.0) [12]. Ces anciennes méthodes nécessitaient de stocker des identifiants sensibles ou de signer chaque requête, ce qui est désormais considéré comme non sécurisé et peu pratique. En fait, NetSuite a officiellement déprécié le TBA : depuis début 2025, les outils de développement SuiteCloud d'Oracle ne prennent en charge que les flux OAuth 2.0 [10].

OAuth 2.0 est le cadre standard de l'industrie pour l'autorisation déléguée, dans lequel un client obtient un jeton d'accès (et éventuellement un jeton de rafraîchissement) pour agir au nom d'un utilisateur. Au lieu d'envoyer des mots de passe, les applications redirigent les utilisateurs vers la page de connexion/consentement de NetSuite, obtiennent un code et l'échangent contre des jetons. NetSuite recommande OAuth 2.0 comme méthode d'intégration privilégiée, notant qu'elle « élimine le besoin pour les intégrations de stocker les identifiants des utilisateurs » [13] [14]. Un jeton OAuth est une information d'identification de type « bearer » limitée dans le temps, qui peut être limitée à des API spécifiques. Ce modèle améliore la sécurité (jetons à courte durée de vie, pas de mots de passe en clair) mais nécessite une configuration minutieuse des rôles, des portées et des certificats.

OAuth 2.0 dans NetSuite prend en charge deux types d'octroi :

- Authorization Code Grant – l'utilisateur se connecte activement à NetSuite (ou via SAML/SSO et donne son consentement ; immédiatement après, il est redirigé vers l'application cliente avec un code d'autorisation [15] [9]. Le client échange ensuite ce code contre un jeton d'accès et un jeton de rafraîchissement.

- Client Credentials Grant (M2M) – une machine (telle qu'un service backend) obtient un jeton en utilisant un JWT signé et un certificat, sans intervention de l'utilisateur. Ceci est adapté pour la synchronisation automatisée des données ou les connecteurs SuiteApp.

Le tableau 1 résume les différences clés :

| Fonctionnalité | Authorization Code Grant | Client Credentials (M2M) Grant |

|---|---|---|

| Implication de l'utilisateur | L'utilisateur doit s'authentifier (connexion NetSuite ou SAML/WS-Fed) et consentir explicitement à la demande d'accès du client [15]. | Pas d'utilisateur : le client prouve son identité via un JWT signé et un certificat [16]. |

| Cas d'utilisation | Scénarios utilisateur délégués (ex: portail client, authentification unique vers NetSuite). | Scénarios machine-à-machine (ex: synchronisation de données, services SuiteApp longue durée) [17]. |

| Types de jetons retournés | Jeton d'accès + Jeton de rafraîchissement. | Jeton d'accès uniquement (pas de jeton de rafraîchissement) [5] [7]. |

| Durée de vie du jeton | Jeton d'accès ~60 min. [5] Jeton de rafraîchissement configurable (par défaut 48h pour les clients publics) [18]. | Jeton d'accès ~60 min [5]. Pas de jeton de rafraîchissement – après expiration, le client doit en demander un nouveau. |

| Méthode d'authentification | ID client (et secret, sauf si utilisation d'un client public avec PKCE) + code d'autorisation. | ID client (alias « consumer key ») + un JWT client_assertion signé utilisant un certificat de clé privée [16]. |

| Configuration dans NetSuite | Enregistrement d'intégration avec octroi Auth Code activé ; URI de redirection enregistré ; rôles utilisateur avec accès OAuth. [19] [20] | Enregistrement d'intégration avec octroi Client Cred activé ; téléchargement de la clé publique (mappage entre certificat et intégration) [21] [20]. |

| Jetons de rafraîchissement | Oui – permet d'échanger des jetons de rafraîchissement contre de nouveaux jetons d'accès (aucune invite utilisateur nécessaire jusqu'à expiration). | Non – une fois expiré, répétez simplement l'échange JWT. |

| Pièges courants | Doit configurer correctement les URI de redirection (HTTPS), la portée et la politique de consentement. PKCE requis pour les clients publics [22] [23]. | Les certificats doivent être téléchargés dans chaque compte (sandbox vs prod) [24], et renouvelés manuellement ou via API [8] [25]. |

Tableau 1 : Comparaison des flux d'octroi OAuth 2.0 dans NetSuite (fonctionnalité, code grant vs client-credentials). Source : Docs NetSuite et blogs de meilleures pratiques [19] [26].

Dans les sections suivantes, nous couvrons d'abord les étapes de configuration de NetSuite (activation des fonctionnalités, rôles, enregistrements d'intégration), puis nous examinons chaque flux en détail (points de terminaison, requêtes, formats de jeton, rafraîchissement), entrecoupés de raisonnements basés sur des données et d'exemples. Nous discutons également du contexte de sécurité et des orientations futures.

Le besoin d'OAuth 2.0 dans NetSuite

NetSuite sert de système d'enregistrement pour de nombreuses entreprises (Houseblend note que plus de 24 000 organisations dans le monde utilisent l'ERP cloud de NetSuite [27]). Les intégrations avec NetSuite sont critiques : elles synchronisent les commandes, les données financières, les données CRM, etc. À mesure que les services cloud « headless » prol,les professionnels exigent de plus en plus un accès API sécurisé et convivial.

L'utilisation d'OAuth 2.0 au lieu d'identifiants statiques prévient plusieurs risques : les applications ne voient jamais les mots de passe des utilisateurs (réduisant le risque de phishing), les jetons peuvent être limités par rôle et peuvent être révoqués de manière centralisée, et les intégrations s'alignent sur les politiques SSO et 2FA de l'entreprise. À l'inverse, les méthodes statiques ont conduit à des violations : par exemple, la fuite des clés API de Postman (décembre 2024) a exposé 30 000 espaces de travail contenant des jetons NetSuite actifs [28]. Les statistiques de l'industrie illustrent les enjeux : 99 % des organisations interrogées ont subi au moins une violation d'API l'année précédente, et 95 % des attaques d'API ont exploité des identifiants valides (jetons à longue durée de vie) [2]. IDC estime qu'un incident de sécurité API coûte environ 591 000 $ en moyenne [29]. Dans ce climat, faire passer les intégrations NetSuite à OAuth2 (avec des jetons à courte durée de vie et un consentement imposé) n'est pas seulement moderne, c'est impératif [2] [1].

NetSuite s'aligne sur ces tendances : les SDK SuiteCloud (pour SuiteScript, CLI, etc.) sont entièrement passés à OAuth2 en 2024 [10]. La plateforme « recommande désormais [OAuth2] comme méthode d'autorisation privilégiée » [30]. Oracle a introduit de nouvelles fonctionnalités (discutées ci-dessous) pour rationaliser l'adoption d'OAuth2.

Configuration et paramétrage d'OAuth 2.0 dans NetSuite

Avant d'utiliser OAuth 2.0, NetSuite doit être configuré correctement. Cela implique l'activation des fonctionnalités, la définition des rôles/autorisations et la création d'enregistrements d'intégration et de mappages. Nous résumons les étapes ici avec des liens vers la documentation et les guides officiels.

Activation d'OAuth 2.0 dans NetSuite

Tout d'abord, activez la fonctionnalité OAuth2 dans votre compte :

-

Dans l'interface utilisateur de NetSuite, accédez à Setup > Company > Enable Features, puis sous le sous-onglet SuiteCloud, cochez OAuth 2.0 [31]. Cette fonctionnalité est activée par compte (production, sandbox, etc.) et doit être effectuée par un administrateur disposant des autorisations appropriées.

-

Rôles et autorisations. Ensuite, créez ou mettez à jour un rôle NetSuite qui accorde les autorisations OAuth nécessaires. Au minimum, l'utilisateur (ou l'utilisateur d'intégration) effectuant les échanges de jetons doit appartenir à un rôle disposant de l'autorisation « Log in using OAuth 2.0 Access Tokens » [32]. Cette autorisation permet l'émission de jetons OAuth et l'utilisation des points de terminaison REST (RESTlets, REST Web Services, SuiteAnalytics Connect) via OAuth. De plus, pour les administrateurs gérant les intégrations, le rôle doit disposer de « OAuth 2.0 Authorized Applications Management », qui permet la création/révocation des intégrations OAuth et des certificats M2M [33]. Cette autorisation d'administration nécessite elle-même la 2FA, car elle est puissante. Une troisième autorisation « Manage own OAuth 2.0 Client Credentials Certificates » (si disponible) permet à un utilisateur d'utiliser l'API de rotation de certificat [34]. Voir le Tableau 2 (plus loin) pour un résumé des autorisations liées à OAuth et leurs fonctions. Les documents de NetSuite expliquent comment ajouter ces autorisations sur Setup > Users/Roles > Manage Roles [35].

-

Affecter des utilisateurs aux rôles. Affectez vos utilisateurs d'intégration ou administrateurs aux rôles disposant des autorisations ci-dessus. Un utilisateur final qui autorisera une application a besoin de l'autorisation « Log in using OAuth 2.0 Access Tokens » (afin qu'il puisse lancer le flux et utiliser les jetons) [32]. L'utilisateur effectuant les téléchargements de certificats a besoin de l'autorisation « OAuth 2.0 Authorized Applications Management » (avec 2FA) [33].

Création de l'enregistrement d'intégration

Chaque intégration OAuth dans NetSuite doit disposer d'un enregistrement d'intégration (Integration Record). Cet enregistrement stocke l'ID client et le secret, et configure les options du flux. Pour le créer : Setup > Integration > Manage Integrations > New [36]. Remplissez le nom et la description, définissez State = Enabled, puis configurez ces champs clés dans le sous-onglet Authentication :

- Authorization Code Grant (case à cocher) : Cochez cette option si vous souhaitez utiliser le flux de code d'autorisation [37]. (Vous pouvez cocher cette case et celle du M2M si vous avez besoin des deux flux sur la même intégration.)

- Redirect URI : Saisissez une ou plusieurs URL de redirection exactes que votre application utilisera. NetSuite n'autorisera les retours que vers ces URI [38]. Utilisez uniquement HTTPS ou un schéma d'URL personnalisé sécurisé (pas de HTTP simple).

- Public Client (case à cocher) : Si cette case est cochée, l'intégration est traitée comme un client public OAuth (aucun secret client requis). Les clients publics sont généralement des applications mobiles ou distribuées où un secret ne peut pas être conservé. Si vous activez cette option, vous devez également configurer les champs de validité du jeton d'actualisation (ci-dessous) et de temps de rotation [39]. Remarque : le flux Client Credentials (M2M) ne prend pas en charge les clients publics [40].

- Refresh Token Validity (Hours) : (Uniquement pour les flux de code de client public.) Définit la durée de validité du jeton d'actualisation avant de nécessiter une ré-authentification (par défaut 48h, peut être compris entre 1 et 720) [41].

- Maximum Time for Token Rotation (Hours) : (Client public uniquement.) Le temps maximum avant que l'utilisateur ne doive se ré-authentifier [42].

- Dynamic Client Registration : (Optionnel pour les clients publics.) Permet aux clients de découvrir l'ID client par URI de redirection [23].

- Client Credentials (Machine to Machine) Grant (case à cocher) : Cochez cette case pour activer le flux d'identifiants client [43].

- Scopes (cases à cocher) : Sélectionnez les API dont l'intégration a besoin. Les portées (scopes) typiques incluent REST Web Services, RESTlets, SuiteAnalytics Connect, etc. [44]. (La sélection détermine ce que le jeton d'accès émis peut faire.) Par exemple, cocher REST Web Services et RESTlets permettra d'appeler SuiteTalk REST et tous les RESTlets personnalisés [44].

- NetSuite AI Connector Service : Cette portée spéciale est destinée aux futures fonctionnalités d'IA de NetSuite et comporte des contraintes ; consultez la note dans la documentation [45].

- OAuth 2.0 Consent Policy : Choisissez Always Ask (l'utilisateur donne son consentement à chaque fois), Ask First Time, ou Never Ask (approbation automatique par l'administrateur) [46].

Lorsque vous enregistrez l'enregistrement d'intégration, NetSuite affiche l'ID client (clé de jeton) et le secret une seule fois [47]. Copiez-les immédiatement dans la configuration de votre application ; s'ils sont perdus, vous devrez les régénérer (les anciennes valeurs cesseront de fonctionner) [47]. Traitez le secret comme n'importe quel mot de passe.

Des guides tiers (par exemple Devart) décrivent des étapes similaires avec des captures d'écran [48] [49]. Par exemple, les instructions de Devart notent : après avoir créé l'intégration et coché « Authorization Code Grant », définissez une URI de redirection (par exemple https://localhost:60500 dans un test), cochez « Public Client » si nécessaire, et la portée « REST Web Services » ; enregistrez, puis copiez le « Consumer Key/Client ID » et le « Consumer Secret/Client Secret » (qui ne seront plus visibles par la suite) [50] [49]. Cela correspond à la procédure d'Oracle [19] [47].

| Champ de l'enregistrement d'intégration | Description | Flux applicables |

|---|---|---|

| Authorization Code Grant (case à cocher) | Active le flux de code OAuth2 standard (redirection vers /authorize). Les clients doivent fournir des URI de redirection et gérer les rappels. | Auth Code (avec PKCE si client public) |

| Redirect URI | Une ou plusieurs URI de rappel valides (HTTPS ou schéma personnalisé). NetSuite redirigera vers cette adresse après le consentement de l'utilisateur. [15] | Auth Code |

| Public Client (case à cocher) | (Optionnel) Marque l'application comme publique (pas de secret client). Requis si le secret ne peut pas être conservé. Nécessite l'utilisation de PKCE. Les paramètres du jeton d'actualisation ne s'appliquent que s'il est public. | Auth Code (public) ; *Non autorisé* pour Client Creds |

| Refresh Token Validity (hrs) | [Clients publics uniquement] Durée de vie des jetons d'actualisation avant ré-authentification forcée (par défaut 48h, max 720h) [18]. | Auth Code (public) |

| Max Time for Token Rotation (hrs) | [Public uniquement] Intervalle maximum avant que l'utilisateur ne doive se ré-authentifier (par défaut 168h) [51]. | Auth Code (public) |

| Client Credentials (M2M) Grant (case à cocher) | Active le flux OAuth2 client_credentials. Nécessite le téléchargement d'un mappage de certificat (voir la configuration d'un *Mapping*). [21] | Client Credentials |

| RESTlets / REST Web Services / SuiteAnalytics (cases à cocher) | Sélectionne les portées/autorisations de passage. Par exemple, cochez « REST Web Services » si l'application utilisera SuiteTalk REST, ou « RESTlets » pour les points de terminaison REST personnalisés. [44] | Les deux flux (contrôle la portée du jeton) |

| OAuth 2.0 Consent Policy | Contrôle si l'écran de consentement NetSuite est toujours affiché, demandé une fois, ou jamais affiché (approbation automatique) [46]. « Never Ask » désactive les invites de consentement (non disponible pour certaines portées spéciales). | Auth Code (consentement utilisateur) |

Tableau 2 : Paramètres sélectionnés de l'enregistrement d'intégration et leurs significations [19] [44]. Une référence complète figure dans l'aide de NetSuite.

Création d'un mappage de certificat (M2M)

Pour le flux Client Credentials, une étape de configuration supplémentaire est requise : un mappage entre une application et un rôle/entité NetSuite, lié par une paire de clés X.509. Pour ce faire, accédez à Setup > Integration > Manage Authentication > OAuth 2.0 Client Credentials (M2M) Setup [52]. Cliquez ensuite sur Create New et choisissez :

- Entity et Role : l'utilisateur/entité NetSuite et le rôle sous lesquels les appels machine seront exécutés.

- Application : choisissez l'enregistrement d'intégration créé ci-dessus (qui doit avoir l'octroi M2M activé [53]).

- Upload Public Certificate : téléchargez la partie publique de votre paire de clés RSA (certificat).

(Remarque : L'« Application » n'apparaît dans la liste déroulante que si Client Credentials Grant a été coché sur son enregistrement d'intégration [53].) Cliquez sur Save. Cela ajoute le mappage. NetSuite enregistre les détails du certificat et limite chaque intégration à 5 certificats actifs (les anciens ou révoqués ne comptent pas) [54]. Si vous révoquez ou expirez un certificat, vous devez créer un nouveau mappage pour continuer à utiliser Client Credentials [55].

Important : Les mappages de certificats sont spécifiques au compte. Lorsque vous actualisez ou copiez vers un compte différent (sandbox vs production), les mappages OAuth2 M2M ne sont pas transférés [24]. Vous devez répéter la configuration dans chaque environnement. De plus, les administrateurs NetSuite classiques ne peuvent pas gérer ces certificats par programmation sans autorisation spéciale ; NetSuite fournit une API Certificate Rotation Endpoint (voir ci-dessous) pour une gestion en libre-service par les utilisateurs autorisés [56].

Flux OAuth 2.0 Authorization Code Grant

Le flux Authorization Code Grant dans NetSuite est un flux OAuth2 standard basé sur la redirection [57]. En bref : le client (par exemple, une application monopage ou un backend web) redirige l'utilisateur vers le point de terminaison d'autorisation OAuth2 de NetSuite ; après la connexion/le consentement, NetSuite redirige vers le client avec un code d'autorisation à usage unique ; le client échange ensuite ce code au point de terminaison de jeton contre son jeton d'accès et son jeton d'actualisation [58] [59].

Étape 1 : Rediriger l'utilisateur pour l'autorisation

Construisez une URL vers le point de terminaison d'autorisation de NetSuite qui inclut des paramètres. Le modèle général est :

https://<account-domain>/login/oauth2/v1/authorize?

response_type=code

&client_id=<CLIENT_ID>

&redirect_uri=<YOUR_REDIRECT_URI>

&scope=<SCOPES>

&state=<RANDOM_STATE>

Par exemple [60] :

GET https://company-id.app.netsuitesuiteprojectspro.com/login/oauth2/v1/authorize?

response_type=code

&client_id=YOUR_CLIENT_ID

&redirect_uri=https://yourapp.com/oauth/callback

&scope=rest_webservices+restlets

&state=xyz123

response_type=codeindique à NetSuite que nous voulons un code d'autorisation.client_idest la clé publique de l'intégration (depuis l'enregistrement d'intégration).redirect_uridoit correspondre exactement à une URI que vous avez saisie précédemment dans la configuration de l'intégration [38]. Elle doit être HTTPS ou un schéma sécurisé, pas HTTP simple.scopeénumère les accès que votre application demande. Dans NetSuite, la portée est une liste séparée par des espaces (encodée sous forme de+). Les portées courantes incluentrest_webservices,restlets,suite_analytics, etc. [61]. NetSuite permet de combiner des portées (par exemplerest_webservices+restletspour l'accès à REST et aux RESTlets) ; cependant, certaines portées (comme le connecteur BI) peuvent ne pas être imbriquées. Voir le Tableau 1 de [4] pour plus de détails.stateest une chaîne aléatoire générée par le client pour empêcher les attaques CSRF (vous devez vérifier qu'elle correspond lors du rappel) [62].

Lorsque le navigateur de l'utilisateur est dirigé vers cette URL, NetSuite exigera une connexion (ou SSO). Après une authentification réussie, NetSuite affiche une page de consentement listant les portées. Une fois que l'utilisateur clique sur « Allow », NetSuite redirige vers votre redirect_uri avec deux paramètres de requête : code (le code d'autorisation) et state (copié en retour) [59] [15]. Par exemple :

GET https://yourapp.com/oauth/callback?code=abcdef123456&state=xyz123

Vous devez vérifier que state correspond à votre valeur d'origine ; puis continuez. Si l'utilisateur refuse le consentement, la réponse inclura un paramètre error au lieu de code.

Étape 2 : Échanger le code contre des jetons

Votre serveur (backend) échange maintenant le code contre un jeton d'accès et un jeton d'actualisation. Envoyez une requête POST au point de terminaison de jeton de NetSuite :

POST https://<accountID>.suitetalk.api.netsuite.com/services/rest/auth/oauth2/v1/token

Content-Type: application/x-www-form-urlencoded

Authorization: <basic auth with client_id and client_secret>

Paramètres de la requête (dans le corps ou la chaîne de requête) :

grant_type=authorization_codecode=<le code de l'étape 1>redirect_uri=<la même URI de redirection qu'auparavant>

Par exemple [9] :

curl 'https://<account>.suitetalk.api.netsuite.com/services/rest/auth/oauth2/v1/token?

grant_type=authorization_code

&code=70b827f926a512f098b1289f0991abe3c

&redirect_uri=https://yourapp.com/oauth/callback' \

-H 'Authorization: Basic <base64(client_id:client_secret)>' \

-H 'Content-Type: application/x-www-form-urlencoded'

(L'autorisation peut être envoyée soit dans un en-tête HTTP Basic (client_id:client_secret), soit dans le corps de la requête sous forme de client_id et client_secret, mais la documentation de NetSuite suggère d'utiliser l'en-tête Authorization [9].)

Réponse : NetSuite répond avec un JSON contenant au moins : access_token, refresh_token, token_type et expires_in. Les deux jetons sont des JWT (JSON Web Tokens en trois parties) [63] [6]. Par exemple (tronqué) [64] :

{

"access_token": "eyJraWQiOiJ...IXVU0Ei...",

"refresh_token": "eyJraWQiOiJ...JU0Ei...",

"expires_in": 3600,

"token_type": "Bearer"

}

-

Le

access_tokenest valide pendant 3600 secondes (60 min) [5]. Après son expiration, vous devez en demander un nouveau. -

Le

refresh_tokenpeut être utilisé pour obtenir un nouveau jeton d'accès sans intervention de l'utilisateur (voir la section suivante). -

Les deux jetons sont des JWT signés par NetSuite (algorithme PS256) [3], dont l'en-tête contient un

kididentifiant le certificat de signature [65]. La charge utile (payload) inclut des champs tels quesub(rôle utilisateur;entité),aud(identifiants de l'intégration et de l'entreprise),scope,iss,exp, etc. [66]. Ces jetons sont autonomes et encodés en base64url [6] [67]; votre application peut les décoder pour le débogage ou l'inspection. NetSuite fournit un point de terminaison pour les clés publiques (/oauth2/v1/keys) afin de récupérer les clés de signature si vous devez les vérifier [68].

À ce stade, vous disposez d'un jeton d'accès que vous pouvez présenter lors des appels API REST ultérieurs : par exemple, incluez Authorization: Bearer <access_token> dans les requêtes SuiteTalk REST ou les appels RESTlet [69]. Les portées (scopes) du jeton déterminent les ressources auxquelles vous pouvez accéder.

Étape 3 : Actualisation du jeton d'accès

Utilisation du jeton d'actualisation : Lorsque le jeton d'accès expire (~60 min), utilisez le jeton d'actualisation pour en obtenir un nouveau sans interaction de l'utilisateur. Pour actualiser, envoyez une autre requête POST au même point de terminaison de jeton, mais avec grant_type=refresh_token. Par exemple :

POST https://<account>.suitetalk.api.netsuite.com/services/rest/auth/oauth2/v1/token

Authorization: Basic <base64(client_id:client_secret)>

grant_type=refresh_token

&refresh_token=<previous_refresh_token>

(Incluez les identifiants client comme ci-dessus.) La réponse inclura un nouveau access_token (et éventuellement un nouveau refresh_token). La documentation de NetSuite précise que cette étape d'actualisation « est requise pour obtenir un nouveau jeton d'accès après l'expiration du jeton d'accès précédemment émis » [70]. En pratique, lors de l'expiration, vous devez détecter l'erreur invalid_grant puis utiliser le jeton d'actualisation.

Durée de vie du jeton d'actualisation : Par défaut, les jetons d'actualisation durent 48 heures pour les intégrations publiques [18]. Vous pouvez configurer cette validité (jusqu'à 720h) dans l'enregistrement d'intégration. Après cette période, l'utilisateur doit se ré-autoriser. (Pour les intégrations non publiques (confidentielles), les jetons d'actualisation n'expirent généralement pas, mais la modification de l'intégration ou de la clé nécessite une rotation.) Suivez toujours le principe du moindre privilège : ne demandez que les portées nécessaires pour minimiser les risques.

Utilisation du jeton d'accès

Une fois le jeton d'accès obtenu, votre application peut appeler les API NetSuite (REST ou RESTlet) en tant qu'utilisateur/rôle autorisé. Par exemple, pour obtenir un client via les services Web REST (SuiteTalk REST), vous pourriez faire :

GET https://<accountID>.suitetalk.api.netsuite.com/services/rest/record/v1/customer/123

Authorization: Bearer <access_token>

ou appeler un RESTlet :

GET https://<accountID>.s.restlets.api.netsuite.com/app/site/hosting/restlet.nl?script=custom_script&deploy=1&customer=123

Authorization: Bearer <access_token>

(Le point de terminaison RESTlet de NetSuite utilise un hôte différent mais le même mécanisme d'authentification.) Le jeton d'accès encode le rôle et les portées de l'utilisateur, de sorte que l'appel ne renverra que les données que ce rôle est autorisé à voir. Si vous recevez une erreur 401/403, cela peut indiquer un jeton invalide/expiré ou une portée insuffisante.

Notes sur PKCE et les clients publics

Si l'intégration est marquée comme « Public Client », le flux de code d'autorisation nécessite PKCE (Proof Key for Code Exchange). PKCE ajoute les paramètres code_challenge et code_verifier au flux pour lier de manière sécurisée la demande d'autorisation et l'échange de jetons. NetSuite prend en charge PKCE pour les clients publics : vous générez un vérificateur de code aléatoire, le hachez pour le code_challenge à l'étape 1, puis fournissez le code_verifier original dans la demande de jeton. Cela empêche l'interception du code d'autorisation. (La documentation de NetSuite fait référence à l'utilisation de PKCE, mais les détails sont conformes à la procédure OAuth2 standard.) En bref, utilisez toujours PKCE pour les clients publics et assurez-vous que les URI de redirection sont exacts. Le non-respect de la correspondance de l'URI lors de l'échange provoquera des erreurs invalid_grant.

Dépannage du flux de code d'autorisation

- Inadéquation de l'URI de redirection : L'URI

redirect_uridans la demande de jeton doit correspondre exactement à celui envoyé à l'étape 1. S'il n'a pas été enregistré correctement dans l'enregistrement d'intégration, NetSuite rejettera la demande. - Portée invalide : Si vous demandez des portées invalides ou non autorisées, le

/authorizerenverrainvalid_scope. Assurez-vous que votre enregistrement d'intégration comporte les cases à cocher nécessaires (RESTlets, REST Web Services, etc.) [44]. Par exemple, pour utiliser lesrestlets, la case « RESTlets » doit être cochée sur l'intégration. - Politique de consentement : Si votre enregistrement d'intégration utilise « Never Ask », l'utilisateur ne verra pas d'écran de consentement, mais assurez-vous de comprendre que cela approuvera automatiquement toutes les portées demandées (sauf AI Connector). Pour « Ask First Time », la première autorisation nécessite un consentement ; par la suite, le registre le mémorise.

- SAML+OAuth : Si votre compte a le SSO SAML activé, NetSuite pourrait rediriger la connexion vers votre fournisseur d'identité. Le flux OAuth fonctionnera toujours mais affichera la connexion de l'IdP au lieu de la connexion native de NetSuite [62].

Flux OAuth 2.0 Client Credentials (M2M)

Le flux Client Credentials est destiné à la communication serveur à serveur (machine à machine). Aucune interaction utilisateur n'est impliquée. NetSuite nécessite un schéma basé sur des certificats : le client présente une assertion JWT signée par sa clé privée. Le point de terminaison du jeton la vérifie par rapport au certificat public précédemment téléchargé, puis émet un jeton d'accès.

Prérequis

- Enregistrement d'intégration : Doit avoir la case « Client Credentials (Machine to Machine) Grant » cochée (voir Tableau 2) [43].

- Mappage créé : Dans la configuration OAuth 2.0 (M2M), vous devez mapper l'intégration à un rôle NetSuite en téléchargeant votre certificat public [71]. (Voir « Mappage de certificat » ci-dessus.) Cela lie la paire de clés de l'intégration à l'entité (utilisateur/partenaire) et au rôle donnés.

Demande d'un jeton d'accès

Une fois configuré, le client obtient un jeton d'accès en publiant sur le même point de terminaison de jeton, mais avec des paramètres différents [72]. L'URL et les en-têtes :

POST https://<accountID>.suitetalk.api.netsuite.com/services/rest/auth/oauth2/v1/token

Content-Type: application/x-www-form-urlencoded

Paramètres de requête (x-www-form-urlencoded) :

grant_type=client_credentials(constant) [73].client_assertion_type=urn:ietf:params:oauth:client-assertion-type:jwt-bearer(constant) [73].client_assertion=<JWT>– un JSON Web Token signé avec votre clé privée. Ce JWT doit inclure des revendications standard (émetteuriss=client_id, sujetsub=client_id, audienceaud= URI du point de terminaison du jeton) et être signé avec PS256 en utilisant votre clé privée. NetSuite valide la signature par rapport au certificat public que vous avez téléchargé [73]. (La documentation de NetSuite donne des conseils sur la construction de ce JWT [16] ; généralement, vous pouvez utiliser des bibliothèques pour signer un JWT à courte durée de vie.)

Par exemple, le corps HTTP pourrait ressembler à ceci (encodé en URL) :

grant_type=client_credentials&

client_assertion_type=urn:ietf:params:oauth:client-assertion-type:jwt-bearer&

client_assertion=eyJhbGciOiJSUzI1NiIsInR5cCI6IkpXVCIsImtpZCI6IkZpZ2lkLXJyaWxzIn0.eyJpc3MiOiJ

...<rest of JWT>...fQ.Zu4tOFQXSh7KI6p90Jq...

(Remarque : l'exemple de documentation NetSuite plus ancien[21†L40-L48] montre les paramètres FIGOFY encodés.)

NetSuite répond avec un JSON contenant le access_token, expires_in et token_type. Le access_token est à nouveau un JWT [5]. Il ressemblera à celui du cas du code d'autorisation, par exemple :

{

"access_token": "eyJraWQiOiJ...I0ZUY2M4In0.eyJzd...Q0I09_o4uX...",

"expires_in": 3600,

"token_type": "Bearer"

}

Durée de vie du jeton : Tout comme avec Auth-Code, le jeton d'accès est valide pendant 3600 secondes (1 heure) [5]. Surtout, aucun jeton d'actualisation n'est émis dans ce flux. Lorsque le jeton expire (et que les appels futurs renvoient invalid_grant ou 401), l'application doit simplement répéter le flux d'identifiants client pour obtenir un nouveau jeton. La documentation de NetSuite note explicitement : « Lorsque le jeton d'accès expire, le point de terminaison du jeton renvoie une erreur invalid_grant. L'application doit redémarrer le flux. » [7]. En pratique, vous feriez une boucle : générer une nouvelle assertion JWT signée, la publier à nouveau et utiliser le nouveau jeton.

Exemple de requête/réponse

En suivant les conseils d'Oracle [74] [75], un exemple de POST et de réponse (présenté de manière fragmentée pour la lisibilité) :

POST /services/rest/auth/oauth2/v1/token HTTP/1.1

Host: youracctID.suitetalk.api.netsuite.com

Content-Type: application/x-www-form-urlencoded

grant_type=client_credentials&

client_assertion_type=urn%3Aietf%3Aparams%3Aoauth%3Aclient-assertion-type%3Ajwt-bearer&

client_assertion=eyJ0eX...<signed JWT>...

Réponse (JSON) :

{

"access_token": "eyJraWQiOiJ...YkpZhmTrnQ",

"expires_in": 3600,

"token_type": "Bearer"

}

(Le tableau 1 ci-dessus et [21] décrivent ce format.) Cet access_token sous forme de JWT doit être envoyé lors des appels API REST ultérieurs, tout comme dans le flux de code. Il couvre les portées autorisées par l'enregistrement d'intégration.

Utilisation et actualisation du jeton

Comme ce flux ne comporte pas de jeton d'actualisation, il suffit d'obtenir un nouveau jeton d'accès chaque fois que l'ancien expire. Pour les services de longue durée, cela signifie générer une nouvelle assertion JWT signée toutes les heures. Cependant, la bonne nouvelle est que les certificats NetSuite peuvent avoir une longue validité : par défaut, un certificat est valide jusqu'à 2 ans (24 × 3600h), et le système permet de définir cette durée de vie lors du téléchargement du certificat [76]. Le seul inconvénient est que le certificat doit d'abord être téléchargé sur NetSuite (comme décrit ci-dessus). La récente version 2026.1 de NetSuite a ajouté un point de terminaison de rotation de certificat pour automatiser ce processus de téléchargement via API [8], mais au moins un téléchargement initial (ou une rotation après expiration) doit être effectué.

Exemple : Automatisation de l'intégration

En pratique, de nombreux fournisseurs de SuiteApp combinent les deux flux : ils utilisent d'abord le flux Auth Code lors d'une étape médiée par l'administrateur pour télécharger leur certificat, puis passent aux Client Credentials pour un accès continu. Par exemple, une application NetSuite peut demander au client de se connecter une fois via OAuth (avec un jeton d'administrateur à courte durée de vie) et l'utiliser pour appeler le point de terminaison de rotation de certificat afin de télécharger la clé publique de l'application. Après cela, l'application commence à utiliser le flux Client Credentials sans autre intervention de l'utilisateur [8] [9]. Comme l'explique un expert : « le flux Authorization Code Grant est généralement réservé à l'accès utilisateur délégué » (tâches d'administration ponctuelles), tandis que « le flux Client Credentials… est le modèle machine à machine… La connexion peut rester active pour une durée maximale de 2 ans. » [76]

Structure du jeton, portées et sécurité

Contenu du jeton JWT

Les deux flux OAuth produisent des JWT en tant que jetons d'accès (et d'actualisation). NetSuite inclut les éléments suivants dans chaque jeton :

-

En-tête : Contient

alg(toujours PS256) etkid(l'ID du certificat qui a signé le jeton) [65]. -

Charge utile : Les revendications courantes incluent :

sub: le sujet sous la forme<entityID>;<roleID>(le rôle utilisateur au nom duquel le jeton est émis) [77].aud: l'audience, listant<AppID>;<accountID>, et inclut également l'ID client après une virgule [78].scope: une liste séparée par des virgules des portées accordées (souvent des éléments commerestlets,rest_webservices,suite_analytics) [79]. NetSuite n'autorise que certaines valeurs de portée : par exemple,restlets,rest_webservicesetsuite_analyticspeuvent être combinés (par exemple"restlets,rest_webservices") [79]. La portée spécialemcp(Sandbox PCI) ne peut pas être mélangée avec d'autres.iss: l'émetteur, généralementhttps://system.netsuite.com[80].exp,iat: temps d'expiration et d'émission (secondes de l'époque UNIX).jti: un ID de jeton unique.

(Voir « Access and Refresh Token Structure » d'Oracle pour plus de détails [81] [82].)

-

Signature : Signature PS256 utilisant la clé privée RSA dont le certificat public a pour ID =

kid. NetSuite fait automatiquement pivoter la paire de clés tous les 90 jours pour les jetons de flux de code [83].

Votre application traite généralement ces jetons de manière opaque. Cependant, vous pouvez les décoder et les inspecter si nécessaire (ils sont encodés en Base64URL) [6]. Il est important de noter que tout jeton porteur doit être protégé en transit (utilisez toujours HTTPS) et au repos (chiffrez ou restreignez). Ne journalisez pas le jeton brut. De plus, validez la revendication exp avant utilisation pour vous assurer que le jeton est récent.

Portées et autorisations

Les portées demandées à l'étape 1 (et approuvées par l'utilisateur/administrateur) dictent les API que le jeton peut appeler. Le modèle de portée de NetSuite s'aligne sur ses autorisations d'intégration. Par exemple :

rest_webservices: Accès aux services Web SuiteTalk REST (CRUD sur la plupart des types d'enregistrements). Nécessite que « REST Web Services » soit coché dans l'enregistrement d'intégration [44].restlets: Accès à tous les scripts RESTlet déployés. Nécessite que « RESTlets » soit coché.suite_analytics: Accès à SuiteAnalytics (recherches enregistrées via REST).- D'autres portées possibles pourraient inclure des éléments comme

mcp.

Remarque : L'autorisation effective du jeton est l'intersection des portées et du rôle NetSuite de l'utilisateur (pour le flux de code) ou du rôle/entité dans le mappage (pour les identifiants client). Même si votre intégration est activée pour une large portée, un jeton émis pour un utilisateur avec un rôle restreint ne renverra que les données que ce rôle autorise [84]. C'est un avantage de sécurité clé d'OAuth2 : il délègue au RBAC de NetSuite.

Stockage et actualisation des jetons

Stockage des jetons d'accès : Dans une application web, vous stockez généralement le jeton d'accès côté serveur (par exemple, dans une session ou un backend) et vous l'utilisez pour chaque appel API. Comme les jetons ne sont valides que pendant 60 minutes, un stockage à courte durée de vie (en mémoire ou dans un cache sécurisé) suffit. Les jetons de rafraîchissement (refresh tokens) peuvent être conservés dans un magasin de données sécurisé côté serveur si nécessaire. Pour les clients publics, NetSuite recommande de limiter la durée de vie des jetons de rafraîchissement [18].

Rotation des jetons : NetSuite renouvelle automatiquement les clés (certificats) utilisées pour signer les jetons tous les 90 jours [83]. Cela signifie que les anciens jetons restent vérifiables via le point de terminaison des clés publiques publiées, tout en limitant les risques en cas de compromission d'une clé de signature.

Analyse des données : Contexte de sécurité OAuth et API

L'adoption d'OAuth 2.0 dans NetSuite doit être considérée dans le contexte des tendances plus larges en matière de sécurité des API. Les enquêtes et rapports mettent en évidence deux réalités : OAuth2 (et les méthodes associées) domine l'authentification des API, mais les failles de sécurité restent courantes en cas de mise en œuvre incorrecte [2] [1]. Par exemple :

- Adoption d'OAuth : Des rapports récents confirment qu'environ 65 à 70 % des API d'entreprise utilisent OAuth2 ou des jetons JWT [1]. Les entreprises technologiques imposent systématiquement l'authentification multifacteur (≈87 %) [85], illustrant la dépendance à l'authentification basée sur les jetons.

- Incidents de sécurité : Le rapport sur les menaces API de CybelAngel (février 2025) a révélé que 99 % des organisations ont subi un incident de sécurité lié aux API au cours de l'année précédente [86]. Plus important encore, 95 % des attaques d'API ont exploité des sessions légitimes (authentifiées) [86]. Houseblend note de même que « 99 % des organisations signalent des problèmes de sécurité des API et 95 % des attaques d'API exploitent des identifiants valides » [2]. En d'autres termes, posséder un jeton d'accès ne suffit pas ; une autorisation stricte et une bonne hygiène des jetons sont nécessaires.

- Coût des violations : Une étude d'Akamai (via DreamFactory) évalue le coût moyen de remédiation d'une violation d'API à 591 404 $ [29]. Cela souligne que la prévention de la compromission des jetons (via des durées de vie courtes, la rotation, le principe du moindre privilège) est financièrement critique.

Compte tenu de ces réalités, l'implémentation OAuth2 de NetSuite offre de nombreuses fonctionnalités de protection :

- Secrets plutôt que mots de passe : Les applications ne gèrent plus les mots de passe des utilisateurs ; les jetons peuvent être révoqués de manière centralisée.

- Courte durée de vie des jetons : Les jetons d'accès expirent après 1 heure [5], minimisant l'exposition.

- Scopes et rôles : Limite l'accès aux données en intégrant le propre système RBAC de NetSuite [84].

- Utilisation de certificats : L'utilisation de JWT signés dans le flux client-cred signifie que les attaquants doivent posséder une clé privée (et pas seulement voler un jeton).

- API de rotation : NetSuite fournit des points de terminaison REST pour lister/télécharger/révoquer les certificats clients [25], permettant une rotation automatisée. Par exemple, depuis juillet 2023, NetSuite a ajouté des points de terminaison REST sur

/services/rest/auth/oauth2/v1/clients/{client_id}/certificatespour gérer les certificats [25]. Associer cela à la possibilité d'obtenir un jeton d'accès par programmation (via le code d'autorisation) permet une approche CI/CD robuste pour la rotation des identifiants.

Cependant, OAuth introduit également de nouveaux pièges. Des scopes mal configurés peuvent conduire à des jetons sur-privilégiés (par exemple, demander rest_webservices alors que seuls des restlets personnalisés sont nécessaires). Les clients publics doivent utiliser PKCE, faute de quoi ils sont vulnérables à l'interception de code. Les jetons de rafraîchissement doivent être protégés côté serveur. Les administrateurs doivent sécuriser le rôle « Gestion des applications autorisées » et utiliser la 2FA, car ce rôle peut reconfigurer toutes les applications OAuth [33]. Le NIST et l'OWASP soulignent ces problèmes : « la connexion par OAuth ne garantit pas l'autorisation » – il faut appliquer des contrôles granulaires (par exemple, s'assurer que le scope du jeton ne couvre que les actions nécessaires) [2].

Étude de cas : Portail client avec OAuth2

À titre d'exemple illustratif, envisagez la création d'un portail client en libre-service intégré aux API REST de NetSuite (tel que décrit par Houseblend [87] [88]). Dans ce scénario, les utilisateurs du portail sont des clients qui possèdent un rôle « Centre client » NetSuite ou similaire. L'intégration peut utiliser le flux de code d'autorisation (Authorization Code flow) afin que chaque utilisateur se connecte à NetSuite pour accéder uniquement à ses propres données :

- Le portail (application React avec backend Node.js) redirige l'utilisateur vers l'URL d'autorisation OAuth2 de NetSuite [60]. L'utilisateur se connecte avec ses identifiants NetSuite (ou SSO), voit un écran de consentement pour l'application du portail et clique sur Autoriser.

- NetSuite émet un code et redirige vers le portail. Le serveur du portail l'échange contre des jetons. Le

subdu jeton d'accès indiquera l'enregistrement spécifique de cet utilisateur (par exemple, rôle Client, entité) [77]. - Le backend du portail utilise ce jeton d'accès pour effectuer des appels REST SuiteTalk (par exemple, GET

/customer/…) au nom de l'utilisateur [89] [84]. NetSuite garantit que le jeton ne peut récupérer que les enregistrements du client lui-même, grâce à la combinaison du rôle et des scopes.

Houseblend note plusieurs avantages de cette configuration [13] [90] : « au lieu que le portail stocke des noms d'utilisateur/mots de passe, OAuth2 utilise des jetons d'accès… Cela améliore considérablement la sécurité : le portail ne voit jamais le mot de passe de l'utilisateur et les jetons peuvent être limités en portée et en durée de vie. » Par rapport à l'ancien TBA (OAuth1) ou à l'authentification de base de NetSuite, OAuth2 est plus simple (pas de signature de requête) et évite les identifiants bruts [12] [90]. En pratique, un portail client devrait privilégier ce flux OAuth2 par utilisateur plutôt que d'utiliser un compte de service unique pour tous les appels, car il tire parti du modèle de ségrégation des données de NetSuite [84] [91].

Un cas machine-à-machine est le scénario d'intégration de deux services backend. Par exemple, le système CRM d'un fournisseur pourrait envoyer des commandes dans NetSuite de manière planifiée. Ce système utiliserait le flux d'identifiants clients (Client Credentials flow) : il utiliserait un JWT signé au point de terminaison de jeton pour récupérer un jeton d'accès de courte durée [92]. Le blog de Martinek (Newark) décrit l'utilisation de ce flux pour des connecteurs SuiteApp automatisés, notant qu'il est possible de générer un certificat une fois et que le jeton peut être valide jusqu'à 2 ans [17].

Un autre exemple de combinaison de flux concerne l'intégration des clients (onboarding). Un éditeur SaaS peut vouloir automatiser la configuration lorsqu'un nouveau client s'inscrit. Bundlet (avril 2026) décrit une bonne pratique : utiliser le flux de code d'autorisation pour obtenir un jeton administrateur d'une heure via le consentement du client [93]. Pendant cette courte session, exécutez un script qui utilise le point de terminaison de rotation des certificats pour télécharger la clé publique du client, établissant ainsi le mappage d'identifiants clients à long terme [8] [93]. Cela permet à l'application de terminer l'installation (y compris la génération de webhooks, de personnalisations, etc.) avec des privilèges complets temporaires, puis de passer à l'utilisation de son jeton basé sur certificat de 2 ans pour la synchronisation quotidienne. Cette approche hybride « réduit considérablement les points de contact manuels » dans le processus d'intégration [8] [93].

Meilleures pratiques et considérations de sécurité

Sur la base des conseils de NetSuite et de l'industrie, voici quelques meilleures pratiques et conseils :

- Utilisez des rôles avec le moindre privilège. Attribuez le rôle le plus restreint (autorisations uniquement sur les enregistrements nécessaires) à tout utilisateur NetSuite associé à l'intégration. De même, n'activez pas de scopes inutiles sur l'enregistrement d'intégration.

- Traitez les secrets clients et les certificats comme des actifs. Stockez le secret client OAuth (pour les applications confidentielles) en toute sécurité (par exemple, dans un coffre-fort ou une configuration chiffrée). De même, protégez votre clé privée pour le flux client-cred. NetSuite n'affiche le secret qu'une seule fois [47], alors enregistrez-le en toute sécurité. En cas de fuite, régénérez-le rapidement.

- Sécurisez le processus de rotation des clés. Si vous utilisez l'API de rotation de certificats, assurez-vous que seul un utilisateur final ayant l'autorisation Gérer ses propres certificats OAuth2 (ou équivalent) peut l'appeler. Utilisez HTTPS et incluez le jeton d'accès actuel dans cet appel pour prouver l'identité [8].

- Surveillez l'utilisation des jetons et les journaux. La page Gestion des applications autorisées OAuth 2.0 de NetSuite affiche les jetons actifs et permet de les révoquer. La surveillance de cette page peut permettre de détecter des anomalies. Consultez également les journaux SuiteCloud ou les journaux d'utilisation des services Web pour toute activité inhabituelle liée aux jetons.

- Utilisez la MFA. Surtout pour les rôles qui gèrent les identifiants, exigez une connexion à deux facteurs, comme l'exige NetSuite pour la « Gestion des applications autorisées » [94].

- Suivez la rotation des jetons. Pour les certificats Client-Credentials, définissez une longue validité (jusqu'à 2 ans [76]) mais planifiez leur rotation avant l'expiration. Pour les clients publics avec des jetons de rafraîchissement, minimisez la validité en cas de risque élevé (les 48h par défaut sont raisonnables).

- PKCE pour les clients publics. Si votre application est publique (mobile, bureau), utilisez PKCE : générez un vérificateur de code sécurisé et incluez son SHA256 comme

code_challengeà l'étape 1, puis envoyez lecode_verifierà l'étape 2. Cela empêche les attaques sur l'octroi de code. - Pas de HTTP, toujours HTTPS. Assurez-vous que tous les points de terminaison (autorisation, jeton, appels API) utilisent TLS. L'enregistrement d'intégration n'accepte que les URI de redirection https [95].

Discussion et orientations futures

Perspectives multiples : Du point de vue d'un développeur, OAuth2 remplace les requêtes signées fastidieuses et la gestion des mots de passe par un flux basé sur des jetons plus standard [90]. Pour les administrateurs, OAuth2 introduit une certaine complexité (configuration des rôles/scopes et des certificats), mais apporte une auditabilité et un contrôle centralisé : les jetons peuvent être révoqués sans changer les mots de passe des utilisateurs. Du point de vue de la sécurité, OAuth2 s'aligne sur le modèle Zero Trust : les applications prouvent leur identité (via des jetons) plutôt que de transporter les informations de connexion des utilisateurs.

Preuves empiriques : Les données de l'industrie montrent la domination d'OAuth2 mais aussi des risques persistants. Par exemple, DreamFactory rapporte qu'environ 95 % des sessions authentifiées sont exploitées lors de violations [1]. Cela suggère que passer simplement à OAuth2 n'est pas une panacée ; il faut également appliquer des contrôles d'autorisation appropriés. Dans le cas de NetSuite, cela signifie concevoir soigneusement les rôles d'intégration. Bundlet souligne (à juste titre) que l'octroi de code d'autorisation doit être maintenu à courte durée de vie et limité, en utilisant le rôle minimum requis pour le temps le plus court possible [93]. Une fenêtre administrateur de 60 minutes pour l'intégration est bien plus sûre qu'un jeton administrateur permanent. L'approche client credentials, bien que puissante, devrait reposer sur des rôles d'« utilisateur d'intégration » avec le moindre privilège et des garanties techniques (certificats).

Roadmaps NetSuite : Oracle continue d'améliorer son support OAuth2. Les mises à jour récentes incluent :

- API de certificats : Depuis mi-2023, des points de terminaison API permettent de lister, télécharger et révoquer des certificats M2M [25]. Et fin 2025/2026, NetSuite a ajouté un point de terminaison de "Rotation de certificat" qui permet à un client authentifié OAuth de télécharger sa propre clé publique [8]. Cela permet d'automatiser entièrement la configuration des identifiants clients.

- Contrôle d'accès basé sur les rôles (RBAC) : Les améliorations futures pourraient inclure des scopes OAuth plus granulaires, ou la liaison des applications OAuth à des rôles composites. Les intégrations pourraient bientôt être en mesure de spécifier des scopes dynamiques basés sur la logique de script.

- OIDC et SSO : NetSuite prend déjà en charge le rôle de fournisseur OIDC pour le SSO et peut s'intégrer dans les écosystèmes d'identité d'entreprise. Bien qu'OAuth2 dans NetSuite soit actuellement destiné à l'accès API, la convergence d'OAuth et d'OpenID Connect (pour la connexion fédérée) pourrait générer davantage de synergies (par exemple, permettre à des IdP tiers d'émettre des jetons OAuth NetSuite).

- Expérience développeur : Nous anticipons des outils pour rationaliser l'enregistrement dynamique des clients, des assistants GUI et des exemples de code. Le passage du SDK SuiteCloud à OAuth2 [10] indique qu'Oracle fournira probablement des API CLI et SuiteScript plus riches pour effectuer des opérations OAuth.

- Évolution des standards : OAuth2.1 et OAuth pour les applications basées sur navigateur (PKCE amélioré, suppression du flux implicite) deviennent des standards. NetSuite décourage déjà toute utilisation de flux non sécurisés ; nous attendons un support complet de PKCE (il fonctionne déjà pour les clients publics) et la dépréciation de tout flux hérité (implicite) au profit des meilleures pratiques.

Implications à long terme : Une intégration sécurisée basée sur des jetons ouvre la voie à des modèles d'intégration avancés. Par exemple, des fonctionnalités telles que les administrateurs délégués, les identifiants éphémères ou l'introspection de jetons (si NetSuite devait la prendre en charge) pourraient apparaître. L'industrie évolue également vers l'authentification sans mot de passe et continue [11] ; à l'avenir, l'OAuth de NetSuite pourrait s'intégrer à l'attestation d'appareil ou biométrique (par exemple, en transmettant l'identifiant réel de la clé d'accès d'un utilisateur dans le cadre du flux d'authentification).

En résumé, l'adoption d'OAuth2 par NetSuite s'aligne sur les meilleures pratiques mondiales et les exigences des utilisateurs en matière de sécurité. Les organisations doivent traiter la configuration d'OAuth2 comme un projet : auditer les rôles, planifier la durée de vie des jetons et tester minutieusement les flux. À mesure que la plateforme évolue, rester informé des notes de version de NetSuite sur les fonctionnalités OAuth (comme la rotation des certificats et l'enregistrement dynamique) garantira que les intégrations restent sécurisées et fluides.

Conclusion

OAuth 2.0 dans NetSuite est désormais la pierre angulaire de l'intégration moderne. Nous avons détaillé étape par étape comment configurer et utiliser les flux « Authorization Code » et « Client Credentials », incluant des tableaux récapitulatifs, des exemples et des références. Notre analyse montre que, bien qu'OAuth2 améliore considérablement la sécurité et l'expérience utilisateur par rapport aux anciennes méthodes [90] [10], il doit être mis en œuvre avec soin : des rôles, des portées (scopes) et une gestion des jetons appropriés sont essentiels pour éviter d'introduire de nouvelles vulnérabilités. En tirant parti des fonctionnalités de NetSuite (durée de vie courte des jetons, RBAC, rotation des certificats) et en suivant les meilleures pratiques, les organisations peuvent intégrer leurs applications et services en toute sécurité.

À l'avenir, attendez-vous à ce que NetSuite continue d'améliorer sa prise en charge d'OAuth (poussé par la tendance industrielle d'adoption d'OAuth2 [1] et par les préoccupations critiques liées à la sécurité des API [2]). Par exemple, l'automatisation de la gestion des certificats et le perfectionnement de l'enregistrement des clients OAuth réduiront l'effort manuel. La recherche en sécurité souligne que la vaste majorité des attaques d'API se produisent via des identifiants valides [2], ce qui signifie que les entreprises doivent rester vigilantes, même avec OAuth2. Dans NetSuite, cela implique de revoir régulièrement les applications et rôles autorisés, de renouveler les clés et de rester informé des notes de mise à jour.

En fin de compte, OAuth2 permet aux clients NetSuite de déléguer l'accès en toute sécurité. Comme le note un expert, cela établit une séparation claire entre « l'authentification (prouver l'identité) et l'autorisation (accorder l'accès à l'API) », permettant des cas d'utilisation (comme les portails clients) qui n'étaient tout simplement pas pratiques avec l'authentification de base [96] [90]. Avec un déploiement correct d'OAuth2, NetSuite peut s'intégrer à d'autres systèmes de manière évolutive, auditable et sécurisée.

Références : Nous nous sommes appuyés sur la documentation officielle de NetSuite [19] [72], les blogs de développeurs Oracle [9] [33], les guides communautaires [13] [97], et les rapports de l'industrie [2] [1]. Ces sources confirment collectivement les pratiques et les données présentées ici.

Sources externes

À propos de Houseblend

HouseBlend.io is a specialist NetSuite™ consultancy built for organizations that want ERP and integration projects to accelerate growth—not slow it down. Founded in Montréal in 2019, the firm has become a trusted partner for venture-backed scale-ups and global mid-market enterprises that rely on mission-critical data flows across commerce, finance and operations. HouseBlend’s mandate is simple: blend proven business process design with deep technical execution so that clients unlock the full potential of NetSuite while maintaining the agility that first made them successful.

Much of that momentum comes from founder and Managing Partner Nicolas Bean, a former Olympic-level athlete and 15-year NetSuite veteran. Bean holds a bachelor’s degree in Industrial Engineering from École Polytechnique de Montréal and is triple-certified as a NetSuite ERP Consultant, Administrator and SuiteAnalytics User. His résumé includes four end-to-end corporate turnarounds—two of them M&A exits—giving him a rare ability to translate boardroom strategy into line-of-business realities. Clients frequently cite his direct, “coach-style” leadership for keeping programs on time, on budget and firmly aligned to ROI.

End-to-end NetSuite delivery. HouseBlend’s core practice covers the full ERP life-cycle: readiness assessments, Solution Design Documents, agile implementation sprints, remediation of legacy customisations, data migration, user training and post-go-live hyper-care. Integration work is conducted by in-house developers certified on SuiteScript, SuiteTalk and RESTlets, ensuring that Shopify, Amazon, Salesforce, HubSpot and more than 100 other SaaS endpoints exchange data with NetSuite in real time. The goal is a single source of truth that collapses manual reconciliation and unlocks enterprise-wide analytics.

Managed Application Services (MAS). Once live, clients can outsource day-to-day NetSuite and Celigo® administration to HouseBlend’s MAS pod. The service delivers proactive monitoring, release-cycle regression testing, dashboard and report tuning, and 24 × 5 functional support—at a predictable monthly rate. By combining fractional architects with on-demand developers, MAS gives CFOs a scalable alternative to hiring an internal team, while guaranteeing that new NetSuite features (e.g., OAuth 2.0, AI-driven insights) are adopted securely and on schedule.

Vertical focus on digital-first brands. Although HouseBlend is platform-agnostic, the firm has carved out a reputation among e-commerce operators who run omnichannel storefronts on Shopify, BigCommerce or Amazon FBA. For these clients, the team frequently layers Celigo’s iPaaS connectors onto NetSuite to automate fulfilment, 3PL inventory sync and revenue recognition—removing the swivel-chair work that throttles scale. An in-house R&D group also publishes “blend recipes” via the company blog, sharing optimisation playbooks and KPIs that cut time-to-value for repeatable use-cases.

Methodology and culture. Projects follow a “many touch-points, zero surprises” cadence: weekly executive stand-ups, sprint demos every ten business days, and a living RAID log that keeps risk, assumptions, issues and dependencies transparent to all stakeholders. Internally, consultants pursue ongoing certification tracks and pair with senior architects in a deliberate mentorship model that sustains institutional knowledge. The result is a delivery organisation that can flex from tactical quick-wins to multi-year transformation roadmaps without compromising quality.

Why it matters. In a market where ERP initiatives have historically been synonymous with cost overruns, HouseBlend is reframing NetSuite as a growth asset. Whether preparing a VC-backed retailer for its next funding round or rationalising processes after acquisition, the firm delivers the technical depth, operational discipline and business empathy required to make complex integrations invisible—and powerful—for the people who depend on them every day.

AVIS DE NON-RESPONSABILITÉ

Ce document est fourni à titre informatif uniquement. Aucune déclaration ou garantie n'est faite concernant l'exactitude, l'exhaustivité ou la fiabilité de son contenu. Toute utilisation de ces informations est à vos propres risques. Houseblend ne sera pas responsable des dommages découlant de l'utilisation de ce document. Ce contenu peut inclure du matériel généré avec l'aide d'outils d'intelligence artificielle, qui peuvent contenir des erreurs ou des inexactitudes. Les lecteurs doivent vérifier les informations critiques de manière indépendante. Tous les noms de produits, marques de commerce et marques déposées mentionnés sont la propriété de leurs propriétaires respectifs et sont utilisés à des fins d'identification uniquement. L'utilisation de ces noms n'implique pas l'approbation. Ce document ne constitue pas un conseil professionnel ou juridique. Pour des conseils spécifiques liés à vos besoins, veuillez consulter des professionnels qualifiés.